ELF (اجرایی و لینک کردن فرمت) با فرمت باینری در اصل توسط USL (آزمایشگاه سیستم یونیکس) توسعه یافته و در حال حاضر در سولاریس و سیستم V انتشار 4 استفاده می شود. به دلیل افزایش انعطاف پذیری خود را بر فرمت a.out که لینوکس استفاده می شود که قبلا، شورای همکاری خلیج فارس و C کتابخانه توسعه دهندگان تصمیم گرفت در سال گذشته به حرکت با استفاده از ELF به عنوان فرمت استاندارد باینری لینوکس نیز است.

به ادامه مطلب بروید

| به همراه لینک های کمکی از سرور RapidShare |

مدرك Network+ یكی از معتبرترین مداركی است كه شركتها و سازمانها برای استخدام و به كارگیری نیروهای فنی و متخصص در شبكه های كامپیوتری به آن توجه خاص دارند.هدف دوره Network+ آموزش علمی و عملی مفاهیم تئوری و كاربردی شبكه های كامپیوتری و اینترنت و مسائل مربوط به طراحی، شناسائی، نصب، راه اندازی، نگهداری، پشتیبانی و تعمیر شبكه های كامپیوتری است.

این امکان زمانی مورد استفاده قرار میگیرد که در یک شبکه کاربرانی که دارای آدرس های معتبر نیستند نیاز به برقراری ارتباط با اینترنت را دارند.

این پروتکل تعداد آدرس های غیر معتبر را که از یک طرف به یک اینترفیس سرور NAT متصل است را در قالب یک آدرس معتبر(Encapsulation) به سمت اینترفیس خروجی که به اینترنت متصل است ارسال می کند.

به زبان ساده زمانی از این سرویس استفاده می کنیم که تعدادی کامپیوتر را بخواهیم از طریق یک ارتباط اینترنت به اینترنت متصل نمائیم. برای راه اندازی این سرویس روی ویندوز سرور 2003 نیازمند 2 کارت شبکه بر روی کامپیوتر سرور که یکی از آنها به شبکه داخلی و دیگری به طریقی شبکه اینترنت متصل باشد ، هستیم.

NAT یکی از ابزارهای قدرتمند دنیای IT است که دقیقا همان کاری را انجام می دهد که از اسم آن بر می آید,به وسیله NAT میتوانیم آدرسهای یک شبکه را به یک شبکه دیگر ترجمه کنیم.

از آنجا که قرار است یونیکس مستقل از ماشین باشد، طرح مدیریت حافظه از سیستمی به سیستم دیگر فرق می کند. گونه های اولیه یونیکس به طور ساده از بخش بندی پویا و بدون هیچ طرح حافظه مجازی استفاده می کردند. پیاده سازیهای کنونی، از جمله SVR4 و solaris 2x از حافظه مجازی صفحه بندی شده سود می برند.

(به صورت مقاله کامل در ادامه مطلب)

در گستران وب امروز و در دنیای دیجیتالی امروز هر چیزی امکان تحقق یافته است.زبان های برنامه نویسی قدرتمندی در حال حاضر وجود دارند که یکه تاز بی چون و چرای زبان های تحت وب هستند.

زبان برنامه نویسی php به عنوان محبوب ترین زبان برنامه نویسی که هزاران سیستم مدیریت محتوی تحت وب رایگان و کد باز را در نت امروز تولید کرده است که این زبان پا در دنیای سیستم عامل های آنهم تحت وب نیز گذاشته و کاربران نت را بیش از پیش خوشحال و دلگرم نموده است.

یکی از این سیستم عامل ها که با این زبان برنامه نویسی قدرتمند و بانک اطلاعاتی فوق العاده منعطف MySQL تهیه شده است eye OS می باشد.

به ادامه مطلب بروید

عبارت Cloud Computing به معني توسعه و بهکارگيري فناوري کامپيوتر (Computing) بر مبناي اينترنت (Cloud) است. اين عبارت شيوهاي از محاسبات کامپيوتري در فضايي است که قابليتهاي مرتبط با فناوري اطلاعات به عنوان سرويس يا خدمات براي کاربر عرضه ميشود و به او امکان ميدهد به سرويسهاي مبتني بر فناوري در اينترنت (Cloud) دسترسي داشته باشد؛ بدون آنکه اطلاعات تخصصي در مورد اين فناوريها داشته باشد و يا بخواهد کنترل زيرساختهاي فناوري که از آنها پشتيباني ميکند را در دست بگيرد. اين عبارت در اصل يک مفهوم کلي است که براي يکپارچه کردن فناوريهاي نويني مثل نرمافزار به عنوان سرويس، وب 2 و ديگر ترفندهاي جديدي که به تازگي عرضه شدهاند، به کار ميرود تا با موضوعات معمول و روزمره بتوان به کليه نيازهاي کاربران در فضاي اينترنت پاسخ گفت. براي مثال، سرويس Google Apps ابزارهاي عمومي تجاري را به صورت آنلاين عرضه ميکند تا کاربران بتوانند در حالتي که اطلاعات و نرمافزارهاي آنها روي سرور موجود است، از طريق يک مرورگر اينترنتي به آنها دسترسي داشته باشند.

ابر، تصویری است انتزاعی از شبکه ای عظیم و توده ای که حجم آن مشخص نیست، نمی دانیم از چه میزان منابع پردازشی تشکیل شده. ابعاد زمانی و مکانی یکایک اجزای آن نیز دانسته نیست،

نمی دانیم سخت افزار ها و نرم افزارها کجای این توده قرار دارند، اما آنچه را که عرضه می کند، می شناسیم.

(به ادامه مطلب مراجعه نمایید)

میخواهم درباره یک ابزار مفید در لینوکس و بسیار قوی در رابطه با fingerprinting با شما صحبت کنم !! این ابزار در نوبه خود بسیار کامل است قابلیت های بسیار زیادی را هم دارد بیشتر صحبت نمیکنم و شما را به مشاهده یک نمونه از نتایج آن دعوت میکنم !!! البته این ابزار قابلیت های بسیاری دارد که خودتان با کمی بازی با ان میتوانید به تمام آنها مسلط بشوید .

همراه با ای پی های مورد استفاده در یک شبکه خانگی

موضوع مورد بحث در این مقاله، مفهوم جداول، زنجیرها (Chains) و قوانین (Rules) می باشد و اینکه به چه شکل می توان از آنها استفاده نمود تا یک کامپیوتر دارای سیستم عامل Linux را به یک فایروال تبدیل نمود.

در این مقاله هدف بررسی مجموعه دستورات لازم برای آنکه یک فایروال توسط IPTables راه اندازی شود، نمی باشد؛

(به صورت مقاله کامل برای شما کاربران عزیز)

یک سیستم عامل شبکه ای، قادر به انجام عملیات و ارائه سرویس های مربوطه نخواهد بود. سیستم های عامل شبکه ای، سرویس ها و خدمات خاصی را در اختیار کامپیوترهای موجود در شبکه قرار خواهند داد:

هماهنگی لازم در خصوص عملکرد دستگاه های متفاوت در شبکه بمنظور حصول اطمینان از برقراری ارتباط در مواقع ضروری

امکان دستیابی سرویس گیرندگان به منابع شبکه نظیر فایل ها و دستگاه های جانبی نظیر چاپگرها و دستگاه های فاکس

اطمینان از ایمن بودن داده ها و دستگاههای موجود در شبکه از طریق تمرکز ابزارهای مدیریتی

● ویژگی های یک سیستم عامل شبکه ای

یک سیستم عامل شبکه ای می بایست امکانات و خدمات اولیه زیر را ارائه نماید:

ارائه مکانیزم ها ی لازم بمنظور برقراری ارتباط بین چندین دستگاه کامپیوتر برای انجام یک فعالیت

Distributed Com يا DCom پروتکلي است که امکان ارتباط مستقيم بين عناصر نرم افزاري موجود در يک شبکه با يکديگر را فراهم مي نمايد و با پورت شماره 135 قابل شناسايي مي باشد. پروتکل DCom قبلا OLE Network نامیده می شد.

فعال بودن و يا عدم فعال بودن اين سرويس از چند طريق قابل بررسي مي باشد . . .

کربروس (Kerberos) یک قانون(Protocol) اعتبارسنجی در شبکه است و برای انجام اعتبارسنجی های قوی، در برنامه های کاربر- کارگزار(Client - Server) تعبیه شده است. این قانون توسط دانشگاه MIT طراحی و پیاده سازی شده است.

کربروس یک قانون رایگان است (مانند BSDها) و تحت قانون حق مؤلف (Copyright) می توانید از آن استفاده کنید.

نکته جالبی که در مورد واژه کربروس وجود دارد این است که کربروس یک سگ سه سر است که از دروازه ی جهنم محافظت می کند. البته کمی املای آن فرق دارد (Cerberus) ولی همان مفهوم مدنظر بوده است.

به ادامه مطلب بروید

لحظه تحویل سال 1391 شمسی به ساعت رسمی جمهوری اسلامی ایران :

روز سه شنبه 1 فروردین 1391 هجری شمسی

ساعت 8 و 44 دقیقه و 27 ثانیه

مطابق با 27 ربیع الثانی 1433 هجری قمری 20 مارس 2012 میلادی

.gif)

نوع مقاله : شبکه

سطح مقاله : مبتدی

آاربران : دانشجویان کامپيوتر

Pictures: Net+ Study Guide / Syngress Inc.

استفاده از کامپيوتر بدون داشتن دانش سطحی در ارتباط با شبکه و شبکه های

کامپيوتری امری است غير ممکن. این روزها اکثر کاربران کامپيوترهای شخصی با لغاتی

(به صورت PDF آماده دانلود می باشد)

RAID 6 بلوکهای اطلاعاتی و همچنین بیت توازن (Parity) را همانند RAID 5 در یک آرایه تقسیم می کند. در RAID 6 به جای یک بیت توازن دو مجموعه از بیت های توازن اطلاعاتی را برای هر گروه از داده نگهداری می کند. نتیجه این عمل بهبود آرایه های تلرانس خطا می باشد. RAID 6 در عمل هنگام نوشتن بیت های توازن دارای سرعت کمتری نسبت به RAID 5 باشد اما در هنگام خواندن اطلاعات به صورت تصادفی بسیار سبکتر و سریعتر در بین اطلاعات منتشر شده در بیش از یک دیسک نسبت به RAID 5 خواهد بود.

RAID 6 حداقل به 4 درایو جهت پیاده سازی نیاز دارد.

مزایا:

داده روی یک سطح بلوک در میان یک مجموعه از درایوها به همان روش همانند RAID 5 تقسیم می شود ولی در دومین مجموعه از بیت توازن محاسبه و همچنین نوشتن در سرتاسر تمامی درایوها انجام می شود. RAID 6 تلرانس خطا و همچنین تلرانس خرابی درایو را پیشنهاد می دهد.همچنین تحمل از کار افتادن همزمان چندین درایو را برای ماموریت برنامه های حیاتی را به صورت ایده آل فراهم می کند.

معایب:

RAID 6 به یک کنترلر کامل برای پیاده سازی و جبران کردن سربار محاسبه بیت توازن دو تایی نیاز دارد. همچنین به N+2 درایو برای پیاده سازی ساختار دو بعدی بیت توازن احتیاج دارد. از نو بنا کردن ای حالت به طور مشخص بر روی کارایی سیستم تاثیر خواهد داشت.

برنامه های کاربردی پیشنهادی بر روی این حالت:

نگهداری و ذخیره سازی سازمانها

گرفتن نسخه پشتیبان دیسک به دیسک

نرم افزارهایی ویدئویی با کارایی کیفیت بسیار بالا

پشتیبان گیری ثابت محتوا یا آرشیوی

مقبولیت قوانین ذخیره سازی

فاجعه ذخیره بازیابی اطلاعات

- شبکه های کامپیوتری ، نتورک پروف ، آموزش شبکه ،

(بقیه در ادامه مطلب . . .)

گام اول : تعريف و تخمين

اولويتهاي سازمان شما چه ميباشند؟ براي شناخت اين موضوع خود را بيشتر با اهداف سازماني آشنا سازيد و اطمينان حاصل كنيد كه براي پياده سازي پلان خود و تهيه مقدمات ، مجوزهاي لازم را از مديران مرتبط اخذ خواهيد كرد. بررسي كنيد كه در كار خود با چه مشكلاتي درگير هستيد. مشخص كنيد كه كار شركت يا سازمان شما تا چه زماني ميتواند بدون دسترسي به سيستمهاي انفورماتيكي كار كند. هر زمان كه نيازها را شناختيد و مدت زمان لازم را هم براي آنها در نظر گرفتيد آنگاه كار طراحي پلان هم احرايي تر ميشود ، هم بهتر مديريت ميشود و هم مقرون به صرفه تر درمي آيد. اغلب موارد اصلي براي شركتهاي كوچك عبارتند از : اول حفظ جريان سرمايه گذاري و درآمدي ، دوم حفظ ارتباطات (تلفنها ، email) ، سوم حفظ رضايت مشتريان (وب سايت / خدمات / ارسال) و چهارم كنترل تراكنشها (حسابداري / مالي).

(بقیه در ادامه مطلب)

نام کتاب: هکر قانونمند CEH

نویسنده: محسن آذرنژاد

تعداد صفحات: 238

فرمت کتاب: PDF

زبان کتاب: فارسی

توضیحات:

آزمون و مدرک بین المللی CEH مخفف Certified Ethical Hacker متعلق به EC-Council یا International Council of Electronic Commerce Consultants می باشد.تاسیس این سازمان با استناد به این واقعیت صورت گرفته است که دنیای فن آوری اطلاعات به سوی تجارت الکترونیک در حال حرکت می باشد و لذا مدارک و دوره های EC-Council نیز بر اساس ترکیب تجارت و آموزش فنی و ایجاد بستر مناسب جهت دستیابی به یک کسب و کار موفق بنا نهاده شده است. مدرک هکر قانونمند یا CEH بر روی تکنیک ها و تکنولوژی های هک از دیدگاه دفاعی تکیه می نماید. تکنیک های هکینگ شامل راه ها و روش هایی می باشد که طی آن برنامه ها به نحوی طراحی می گردند که کارهایی فراتر از آنچه از آنها انتظار می رود را در جهت سیاست ها و پروسه های امنیتی، انجام دهند.این دوره افراد را با چک لیست های امنیتی آشنا نموده و توانایی بررسی سیستم امنیتی موجود، ابزار شناسایی نقاط ضعف سیستم و بالاتر از همه کلیه متدلوژی های تعیین وضعیت امنیت یک سازمان توسط تست های نفوذ را به افراد اعطا می نماید. انجام در آمریکا و اکثر کشورهای جهان جرم محسوب می گردد اما انجام تست های هک که توسط متخصصین و هکرهای قانونمند و طبق درخواست سازمان ها صورت می گیرد کاملا قانونی بوده و جهت تشخیص نقاط ضعف سیستم ها انجام می گیرد. در کتاب بی نظیری که اینبار برای کاربران آماده شده در بیش از دویست صفحه با روش های هک قانونمند آشنا خواهید شد.

(این فایل به صورت PDF آماده دانلود می باشد)

نام کتاب: آموزش متوسط شبکه

نویسنده: رضا بهرامی

تعداد صفحات: 175

فرمت کتاب: PDF

زبان کتاب: فارسی

توضیحات:

شبکههای رایانهای مجموعهای از کامپیوترهای مستقل متصل به یکدیگرند که با یکدیگر ارتباط داشته و تبادل داده میکنند. مستقل بودن کامپیوترها بدین معناست که هر کدام دارای واحدهای کنترلی و پردازشی مجزا بوده و بود و نبود یکی بر دیگری تاثیرگذار نیست. یک شبکه رایانهای اجازه به اشتراک گذاری منابع و اطلاعات را میان دستگاههای متصل شده به هم را میدهد. در کتاب آماده شده در سطح متوسط با شبکه های کامپیوتری آشنا خواهید شد.

اتصال به یک رایانه از راه دور با پروتکل RDP - Remote Desktop Protocol

امکان RDP Through Web یا Remote Desktop Web Connection پیاده سازی همان اتصال از راه دور است از طریق یک صفحه وب ساده !

برای نصب این برنامه یا قابلیت وارد Add/Remove Programs شده و به آدرس زیر رفته و تیک Remote Desktop Web Connection را بزنید. (چند تیک دیگر هم که پیش*نیازهای این برنامه هستند اتوماتیک خورده می*شود).

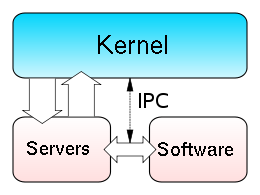

در فرهنگ رایانه سیستم عامل (به انگلیسی: Operating System) نرمافزاری است که مدیریت منابع رایانه را به عهده گرفته و بستری را فراهم میسازد که برنامههای کاربردی اجرا شده و از خدمات آن استفاده کنند.

دلایل ایجاد سیستم عامل

یک سیستم کامپیوتری پیشرفته از یک یا چند پردازنده، مقداری حافظه اصلی، دیسکها، چاپگرها، صفحهکلید، صفحهنمایش، واسطهای شبکهای و دیگر دستگاههای ورودی و خروجی تشکیل شدهاست. اگر سیستم یکپارچهای برای مدیریت این منابع وجود نداشته باشد، هر برنامه باید به تنهایی این کار را انجام دهد. سیستم عامل یک لایه نرمافزاری فراهم میکند که وظیفه مدیریت منابع سیستم را از دوش برنامههای کاربردی رهانیده و کار برنامهنویسی را سادهتر مینماید.

ویندوز سرور 2008 پیشرفته ترین سیستم عامل ویندوزی است که تا کنون ارائه شده و به منظور افزایش قدرت نسل جدید شبکه ها، برنامه های کاربردی و خدمات وب طراحی شده است. با استفاده از ویندوز سرور 2008 شما قادر خواهید بود خواسته ها و تجربیات گرانقدر کاربران خود را توسعه، انتقال و مدیریت نموده، زیر ساخت شبکه بسیار امنی فراهم آورده و ارزش و اثربخشی تکنولوژی در سازمان خود را افزایش دهید.

گرچه ویندوز سرور 2008 برمبنای توانایی ها و تجارب موفق ویندوزهای سرور قبل از خود ساخته شده است اما ویژگی های ارزشمند جدید و پیشرفت های چشمگیری نسبت به سیستم عامل های پیش از خود نشان می دهد. ابزارهای وب جدید، فن آوری محیط های مجازی، افزایش امنیت و ابزارهای مدیریت در ویندوز سرور 2008؛ صرفه جویی در وقت، کاهش هزینه و فراهم نمودن چارچوبی یکپارچه برای زیرساخت فن آوری سازمان به ارمغان آورده اند.

همراه با دانلود سیستم عامل windows server 2008

محتوای این تحقیق در مورد ویندوز سرور ۲۰۰۳ می باشد که در ابتدا توضیحی در مورد ویندوز سرور ۲۰۰۳ سپس نکاتی درباره ویندوز سرورینگ ۲۰۰۳ و در آخر هم آموزش ویندوز سرور ۲۰۰۳ پرداخته شده ، که فهرست مقاله ویندوز سرور ۲۰۰۳ بصورت زیر است:

ویندوز سرور ۲۰۰۳ چیست؟

روش های نصب ویندوز سرور ۲۰۰۳

سرویس دستیابی از راه دور ویندوز سرور ۲۰۰۳

معرفی دایرکتوری فعال ویندوز سرور ۲۰۰۳

DNS در ویندوز سرور ۲۰۰۳

پروتکل پیکربندی پویای میزبان (DHCP) ویندوز سرور ۲۰۰۳

همراه با فایل PDF برای دانلود در ادامه مطلب . . .

زمانبند کوتاه مدت (یا زمانبند CPU) از بین پروسسهای موجود در حافظه اصلی که آماده اجرا هستند یک را انتخاب کرده و CPU را به آن اختصاص میدهد. غالبا زمانبند کوتاه مدت هر صد میلی ثانیه یک بار اجراء میشود ولی زمانبند دراز مدت ممکن است هر چند دقیقه یک بار اجرا شود. در واقع زمانبند دراز مدت در جه چند برنامگی (degree of multiprogramming) یعنی تعداد پردازشهای موجود در حافظه را کنترل میکند .

لینوس ترووالدز طی یک نامه ی الکترونیکی خبر نوشتن سیستم عامل بازمتن خود را اعلام کرد ، طولی نکشید که صدها نفر از سراسر دنیا خواهان کار با این سیستم عامل باز متن (Open Source) که به UNIX شباهت داشت شدند و شروع به توسعه ی ان کردند.

اگر بخواهیم دقیق تر توضیح بدهیم ، لینوکس یکسری کد است و ارتباط بین سخت افزار ها و نرم افزار ها را برقرار می کند (به عنوان هسته یا کرنل) و یک توزیع لینوکس (که در زبان عام به ان لینوکس می گویند) شامل هسته و تعداد زیادی نرم بازمتن می باشد مانند توزیع های ردهت (Redhat) ، دبیان ( debian ) ، اسلاکویر( Slackware) وجینتو(Gentoo).

سیستم عامل لینوکس از این نوع زمانبندی برای اجرای برنامه ها استفاده می کند به نظرم مهم رسید شما هم که لینوکس رو به عنوان سیستم عامل خانگی یا کاری استفاده می کنید و می خواهید از بعضی جزئیات آشنا شوید آشنا و معرفی کنم

این زمانبندی یکی از قدیمی ترین ، ساده ترین ، عادلانه ترین و رایجترین الگوریتم های زمانبندی است و از نوع غیر انحصاری (preemptive) می باشد. به عبارتی دیگر یک واحد کوچک زمانی به نام کوانتوم زمانی (time quantum) یا برش زمانی تعریف می شود که معمولا بین 10 تا 100 میلی ثانیه است و هر پروسس حداکثر به این میزان می تواند cpu را در اختیار داشته باشد هنگامی که پردازشی cpu را در اختیار دارد دو حالت ممکن است رخ دهد یا انفجار محاسباتی جاری کمتراز عملیات i/o می شود(مانند fcfs) و یا اینکه انفجارمحاسباتی بیشتر از یک کوانتوم زمانی است که در این حالت تایمر یک وقفه به سیستم عامل می دهد و سیستم عامل با تعویض متن cpu را از پردازش جاری گرفته و آن را به ته صف آماده می فرستد ، سپس از ابتدای صف آماده ، پردازش دیگری را جهت اجرا انتخاب می کند.

در اين مقاله سعي شده است چگونگي ساخته شدن Objectها توسط برنامه ها , چگونگي مديريت طول عمر اشيا در .NET و چگونگي آزاد شدن حافظه هاي گرفته شده توسط Garbage Collector شرح داده شود.

درک مباني کار Garbage Collector:

هر برنامه به نحوي از منابع مشخصي استفاده ميکند. اين منابع ميتوانند فايلها، بافرهاي حافظه، فضاهاي صفحه نمايش، ارتباطات شبکه اي، منابع بانک اطلاعاتي و مانند اينها باشند. در حقيقت در يک محيط شيي گرا هر نوع داده تعريف شده در برنامه معرف يك سري منابع مربوط به آن برنامه هستند. براي استفاده از هر نوع از اين داده ها لازم است که براي ارايه آن نوع مقداري حافظه تخصيص داده شود. موارد زير براي دسترسي به يک منبع مورد نياز است:

سیستمعامل شبکه (به انگلیسی: Network Operating System) سیستمعاملی است که ویژه پشتبانی از شبکه طراحی میشود. همینطور میتوان گفت سیستمعامل شبکه نرمافزاری است که یک شبکه و ترافیک و صف پیامهای روی آن را کنترل میکند. همچنین کنترل دسترسی چندین کاربر به یک منبع بر روی شبکه نظیر یک فایل را بر عهده دارد و عملیات مدیریتی مهمّی نظیر کنترل امنیت را میسّر میسازد. سیستمعاملهای مبتنی بر سرویس دهنده (Server) علاوه بر کارهای نظارتی، امنیتی و مدیریتی پشتیبانی از کار در شبکه را نیز همزمان برای چندین کاربر فراهم میکنند. سیستمعاملی که از وجود شبکه آگاه باشد (Network-Aware) میتواند امکان دستیابی به منابع شبکه را برای کاربران فراهم سازد. بر خلاف سیستمعاملهای تک کاربره این سیستمعاملها باید درخواستهای دریافتی از ایستگاههای کاری مختلف را پاسخ گویند و جزییاتی چون دستیابی و ارتباطات شبکه، تخصیص و به اشتراک گذاشتن منابع، محافظت دادهها و کنترل خطاها را نیز مدیریت کنند . . .

شبكه مجموعهاي از سرويس دهندهها و سرويس گيرندههاي متعددي ميباشد كهبه يكديگر متصل هستند. در اين بين سرويس دهندهها (server) نقش سرويس دهنده و خدمات دهي وسرويس گيرندهها (Client) نقش سرويس گيرنده يا همان مشتري را بازي ميكنند.شبكه مجموعهاي از سرويس دهندهها و سرويس گيرندههاي متعددي ميباشد كهبه يكديگر متصل هستند. در اين بين سرويس دهندهها (server) نقش سرويس دهنده و خدمات دهي وسرويس گيرندهها (Client) نقش سرويس گيرنده يا همان مشتري را بازي ميكنند.

انواع شبكه: شبكهها را ميتوان به دو دستهي «شبكههاي محلي» LAN و شبكههاي بزرگتر از آن(WAN) تقسيم كرد.

شبكههاي محلي: Local Area Network اين نوع شبكهها به شبكههاي( (LAN) معروف هستند. شبكه هاي محلي معمولا ميزبان 2 تا 20كامپيوتر و در غالب Work Group ميباشند. سرعت اين نوع شبكه بسيار زياد است (معمولا 100MB Per Sec) و مي توان حجم داده هاي بالا را در مدت بسيار كم انتقال داد.